Czym się zajmujesz i czym dysponujesz

Najlepszym sposobem na określenie potrzeb pojawiających się w obliczu poważnej katastrofy jest dokładne przeanalizowanie czynności wykonywanych na komputerze oraz zidentyfikowanie komponentów tworzących obecny system. Zdobyte w ten sposób informacje mogą posłużyć za podstawę do określenia minimalnych wymagań związanych z powróceniem do pracy.

Być może zabrzmi to nieco prymitywnie, ale powinieneś wziąć do ręki kartkę papieru, ołówek i zanotować najważniejsze rzeczy przeczytane w tym paragrafie. Wykorzystasz je potem jako podstawę do stworzenia prawdziwego planu awaryjnego. Uporządkowanie wszystkich szczegółów na papierze (ale takie, abyś dwa tygodnie, dwa miesiące a nawet dwa lata później nadal wszystko rozumiał) pomoże ci zidentyfikować wszystkie słabe punkty i skupić się na najważniejszych rzeczach.

Rodzaj wykonywanej pracy

Wyciągnij kartkę papieru i wypisz sobie pięć najważniejszych czynności lub funkcji, które wykonujesz na swoim komputerze. Na przykład moja lista wyglądałaby mniej więcej tak:

1. Tworzenie dokumentów w Microsoft Word 2002

2. Wysyłanie i odbieranie e-maili związanych z pracą

3. Przeglądanie stron internetowych

4. Testowanie oprogramowania

5. Projektowanie i zarządzanie stronami internetowymi

Być może cię to zadziwi, ale nawet w czasach komputerów wyposażonych w procesory Pentium 4 o częstotliwościach przekraczających 2GHz, wszystkie wyżej wymienione czynności można spokojnie wykonywać na starszym i wolniejszym Pentium 2. Wiem o tym najlepiej, ponieważ sama pracuję na komputerze Pentium 2 350MHz, choć w swoim biurze (w domu też) mam do dyspozycji znacznie szybsze maszyny.

Przypomnij to sobie, kiedy będziemy mówić o minimalnych wymaganiach w kontekście przywrócenia stanowiska pracy: są one zwykle o wiele skromniejsze niż mogłoby ci się wydawać.

Teraz zadaj sobie kluczowe pytanie: ile czasu mogę wytrzymać bez dostępu do komputera zanim stanie się to dla mnie czymś więcej niż tylko drobną niewygodą? Niektórzy mogą spokojnie obyć się przynajmniej przez tydzień, inni – jak na przykład ja – odczuliby skutki odłączenia zdecydowanie szybciej.

Twoja aktualna konfiguracja

Przeprowadź remanent zawartości swojego komputera, wynotowując informacje dotyczące rodzaju komputera (np. Pentium III 900MHz z 256MB pamięci Rambus) oraz wszystkich urządzeń peryferyjnych (np. drukarka, skaner, itp.) Poniżej zamieszczam przykładową listę z moją własną konfiguracją:

– Procesor Intel Celeron 800MHz, zakupiony 2-go marca 2000 roku, z BlOS-em Awarda datowanym na 30-go grudnia 1999 roku

– 128MB pamięci PC 100 SDRAM (64 oryginalnej i 64 dodanej w czerwcu 2001)

– Główny dysk twardy 20GB WD; drugi napęd, podrzędny 20GB Maxtor

– Karta graficzna, karta dźwiękowa, modem oraz karta sieciowa zintegrowane na płycie głównej Intela.

Wynotuj sobie też informacje o pozostałych dostępnych komputerach. Jeśli na przykład posiadasz laptopa, mógłbyś wykorzystać go w sytuacji utraty dostępu do swojego komputera lub przestrzeni biurowej. Rezerwowy komputer, na którym możesz uruchamiać te same programy oraz korzystać z tych samych usług i sprzętu co na głównym systemie, może okazać się bezcenny. O ile oczywiście nie spotka go ta sama katastrofa, co komputer główny.

Teraz odłóż listę na bok – wrócisz do niej w kolejnym paragrafie, gdy będziemy identyfikować potrzeby związane z powrotem do pracy po odcięciu dostępu do komputera lub biura.

Nadszedł właściwy moment na zadanie sobie pytania, czy obecna konfiguracja komputera jest w stanie zaspokoić twoje potrzeby. Jeśli na przykład korzystasz ze starszego zestawu typu Pentium 2, wyposażonego w 64MB pamięci i wydaje ci się, że ogranicza on nieco twoje możliwości, zmiana konfiguracji na kolejne Pentium II z 64-oma lub nawet 128-oma MB pamięci nie przyniesie ci większej satysfakcji. Niezbędna będzie poważniejsza wymiana.

Usługi, z których korzystasz

Dzisiejsze komputery rzadko bywają do niczego nie podłączone. Według danych podawanych przez różne statystyki, około 60-90 procent wszystkich komputerów jest połączona albo z innymi komputerami, albo z różnego rodzaju sieciami roboczymi, albo z internetem (co jest szczególnie częste w ostatnich latach). Wiele osób korzysta z szerokopasmowego dostępu do internetu lub stałego (w fizycznym sensie) połączenia z domowymi sieciami roboczymi. Większość tych połączeń wymaga określonych ustawień oraz programów, które muszą być konfigurowane na nowo w przypadku wystąpienia jakiegoś poważnego problemu.

Wracając do twojej listy, w kategorii usług powinieneś umieścić wszystkie usługi, z których korzystasz na swoim komputerze. Wśród nich powinny się znaleźć:

• Linia telefoniczna podłączona do twojego komputera

• Konta usługowe i internetowe

• Konta pocztowe (e-mail)

• Protokoły sieciowe Przyjrzyjmy się tym usługom nieco bliżej.

Linia telefoniczna

Jeśli do twojego komputera podłączona jest linia telefoniczna, to w przypadku utraty dostępu do swojego komputera będziesz musiał poszukać miejsca z telefonem. Zanotuj tę uwagę.

Konta usługowe i internetowe

Zanotuj na swojej liście nazwy i hasła dostępowe do wszystkich kont internetowych i usługowych (np. America Online lub The Microsoft Network), z których korzystasz. Dołącz informacje o ustawieniach, nazwach kont i hasłach do poszczególnych usług (jeśli zamierzasz korzystać z nich na zastępczym komputerze lub jeśli istnieje niebezpieczeństwo ich utraty w konsekwencji uszkodzenia systemu).

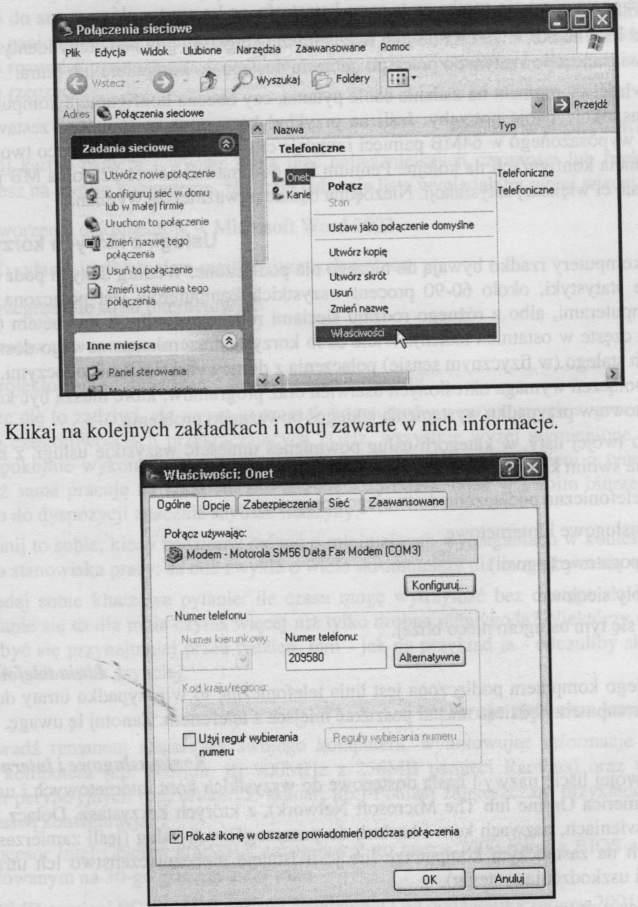

Jeśli korzystasz z dostępu do internetu za pośrednictwem linii telefonicznej (tzw. dialup, czyli połączenia komutowane), wszystkie informacje o usługach znajdziesz w oknie Dialup Networking. Aby uzyskać te informacje, wykonaj poniższe czynności:

1. Z menu Start wybierz Programy > Akcesoria > Komunikacja.

2. Pojawi się menu podręczne:

• jeśli używasz Windows XP, wybierz Połączenia sieciowe

• jeśli używasz wcześniejszych wersji Windows, wybierz Dial-Up Networking.

3. Kliknij prawym przyciskiem myszy na pierwszym koncie i wybierz Właściwości.

4. Klikaj na kolejnych zakładkach i notuj zawarte w nich informacje.

5. Powtórz czynność dla kolejnych kont.

Konta pocztowe (e-mail)

Teraz umieść na swojej liście te same podstawowe informacje, ale w odniesieniu do używanych przez ciebie kont pocztowych.

Ponieważ większość użytkowników Windows sprawdza swoje konta e-mail za pomocą programu Outlook Express (jest to część Internet Explorera), pokażę ci jak za jego pomocą można uzyskać informacje konfiguracyjne. Jeśli korzystasz z kont pocztowych w serwisach obsługiwanych za pomocą przeglądarek (np. Yahoo, Onet lub WP), wszystkie potrzebne informacje powinieneś zdobyć odwiedzając stronę internetową właściciela serwera i szukając w dziale informacji o koncie.

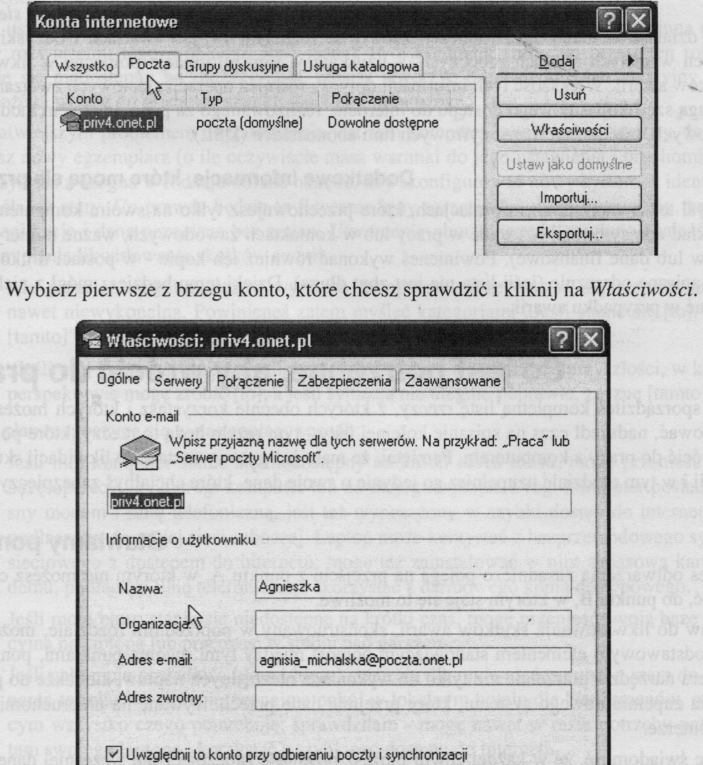

Aby uzyskać informacje za pomocą programu Outlook Express, wykonaj kolejne czynności:

1. Z okna Outlook Express wybierz menu Narzędzia oraz opcję Konta.

2. W oknie dialogowym Konta internetowe kliknij na zakładce Poczta.

3. Wybierz pierwsze z brzegu konto, które chcesz sprawdzić i kliknij na Właściwości.

4. Rozpoczynając od zakładki Ogólne, wyświetl po kolei zawartość wszystkich zakładek i wynotuj wszystkie istotne informacje, nie zapominając o nazwie konta, haśle dostępowym, adresie URL serwera, nazwie usługi oraz adresach serwerów POP3 i SMTP.

5. Powtórz procedurę dla wszystkich posiadanych kont pocztowych.

WSKAZÓWKA

Mój satelitarny dostęp do internetu wymaga użycia kilku programów konfiguracyjnych, których ekrany zawierają po kilkanaście różnych opcji i identyfikatorów, wymagających ponownego ustawienia po każdej instalacji. Zamiast kopiować wszystkie te informacje na kartkę lub zapisywać je w chronionym dokumencie, korzystam z usług programu zapisującego stan ekranu w postaci dobrej jakości plików graficznych. Następnie wszystkie zdjęcia ekranu dołączam do mojego zestawu awaryjnego i w razie potrzeby mogę zawsze skorzystać z ich pomocy. Gdy tylko wprowadzam jakieś zmiany w konfiguracji – a zdarza się to dość często – natychmiast aktualizuję stan moich zarchiwizowanych zdjęć. Szczerze polecam tę metodę!

Informacje sieciowe

Jeśli działasz w małej sieci roboczej, zajrzyj do rozdziału 14. „O awariach i odzyskiwaniu danych w małych sieciach roboczych” – uzyskasz w nim informacje pomocne w likwidacji skutków awarii. Większość tych informacji dotyczy również operacji sieciowych związanych z obsługą szerokopasmowego dostępu do internetu, realizowanego za pośrednictwem modemów kablowych, satelitarnych oraz cyfrowych linii abonenckich (DSL).

Dodatkowe informacje, które mogą się przydać

Pomyśl też o wszystkich informacjach, które przechowujesz tylko na swoim komputerze (na przykład adresy e-mail używane w pracy lub w kontaktach zawodowych, ważne numery telefonów lub dane finansowe). Powinieneś wykonać również ich kopie – w postaci drukowanej lub napisane odręcznie (jeśli lista nie jest zbyt długa). Dzięki temu będziesz mógł z nich skorzystać w przypadku awarii.